Vorsicht vor E-Mails mit Anhang: TeslaCrypt Gefahr

TeslaCrypt ist eine verbreitete Ransomware, die hochprofessionell von der AES-Verschlüsselung gebrauch macht, um den Zugriff auf Daten und Dokumente zu verhindern. Aktuell gibt es mehrere Teslacrypt-Wellen, die durch professionell gefälschte E-Mails mit Dateianhang versuchen, den Schädling zu verbreiten. Einige, zum Glück wenige, dieser Mails umschifften auch restriktive Sicherheits- und Kontrollsysteme.

TeslaCrypt ist eine verbreitete Ransomware, die hochprofessionell von der AES-Verschlüsselung gebrauch macht, um den Zugriff auf Daten und Dokumente zu verhindern. Aktuell gibt es mehrere Teslacrypt-Wellen, die durch professionell gefälschte E-Mails mit Dateianhang versuchen, den Schädling zu verbreiten. Einige, zum Glück wenige, dieser Mails umschifften auch restriktive Sicherheits- und Kontrollsysteme.

TeslaCrypt sucht nach bestimmten Dateitypen und verschlüsselt diese umgehend, je nach Hardware auch unter Zuhilfenahme von spziellen Sicehrheitsfunktionen. Die gesuchten Dateien sind aktuell: .unity3d, .blob, .wma, .avi, .rar, .DayZProfile, .doc(x), .xls(x), .odb(x), .asset, .forge, .cas, .map, .mcgame, .rgss3a, .big, .wotreplay, .xxx, .m3u, .png, .jpeg, .txt, .crt, .x3f, .ai, .eps, .pdf, .lvl, .sis unbd .gdb. Diese Liste bietet allerdings keine Garantie auf Vollständigkeit, da der Schädling aktuell ständig angepasst wird. Je nach Berechtigungen eines Benutzers, sind hier nicht nur lokale sondern auch Netzlaufwerke in Gefahr.

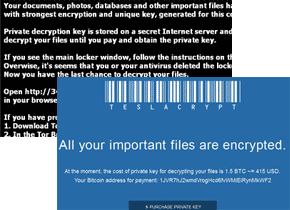

Danach sperrt TeslaCrypt den Bildschirm und fordert den Betroffenen dazu auf in den nächsten Tagen ein Bußgeld zu bezahlen, damit die Dateien wieder entschlüsselt werden. Es erstellt außerdem Dateien namens help_to_decrypt_your_files.txt oder HOW_TO_DECRYPT.micro.endung oder ähnliches, die die Anweisungen zum bezahlen via TOR enthalten. Wird der Betrag bezahlt, erhält man aber nur in den seltensten Fällen den passenden Entschlüsselungscode; die Täter sind meist nach den ersten Zahlungseingängen bereits verschwunden.

Schützen

- Anwenderschulung un Sicherheitsfragen

- Eine schnelle, funktionierende und geprüfte Datensicherung

- Zuverlässige Wiederherstellungsmechanismen auf mehreren Ebenen

- Gute Nachrichtenkontrollsysteme

- Ausschliesslich notwendige Berechtigungen

- Für zwingende Berechtigungen weitere Schutzfunktionen, wie Microsoft ABE

Für Teslacrypt oder Cryptolocker stehen wir als Ansprechpartner zur Verfügung. Die DATA-Systems hilft Ihnen darüber hinaus bei der Auswertung und der Einschränkung von Zugriffsberechtigungen, Nachrichtenkontrolle und Anwenderschulung in sensiblen Bereichen.